risikostyring

Struktureret tilgang til håndtering af risiko

Få styr på risici med en løsning, der tilpasser sig din organisation. Med Wired Relations kan du nemt samarbejde med kolleger og få bedre, mere kvalificerede risikovurderinger. Platformen guider dig gennem hele processen — og med automatisering, central overblik og en intuitiv brugerflade bliver risikostyring en naturlig del af dit daglige compliance-arbejde.

Mange virksomheder bygger allerede robuste GRC-programmer med Wired Relations

udfordringen

Strategisk og praktisk forankring af risikostyring

Risikostyring er kernen i databeskyttelse og informationssikkerhed. Dog finder de fleste compliance-professionelle processen både strategisk og praktisk vanskelig.

Det er en stor opgave at finde det rigtige risikokoncept og struktur, og det er endnu mere udfordrende at sikre, at dine vurderinger er grundige og har input fra relevante interessenter.

Uanset hvilken vej du vælger, hjælper Wired Relations dig med at håndtere strukturen, samarbejde med dine kolleger og andre interessenter, og giver dig et godt overblik over dit samlede risikobillede til ledelsesrapporteringen.

Typiske daglige udfordringer for compliance-folk

Hvor detaljeret bør jeg gå til risikostyring?

Hvordan sikrer jeg, at ledelsen forstår risiciene?

Jeg aner ikke noget om de tekniske aspekter?

Hvordan får jeg input fra forretningen om de faktiske risici?

Hvordan omsætter man strategier for risiko mitigering til konkrete sikkerhedskontroller?

6 måder Wired Relations hjælper dig med at organisere din risikostyring

Wired Relations giver dig struktur, overblik og kontrol. Uanset hvordan du laver risikovurderinger, er Wired Relations egnet til det. Den hjælper dig med at organisere risikostyring, samarbejde med dine kolleger og få et overblik over samlede risici til ledelsens godkendelse.

Fleksibel tilgang til risikostyringen

Compliance-systemer bør ikke bestemme, hvor detaljeret du arbejder med risiko. Derfor er Wired Relations fleksibel nok til at lave risikovurderinger på et overordnet niveau samt tillade dig at dykke dybere ned i de enkelte trusler, dine systemer og/eller processer står overfor.

Uddeleger risikovurderinger og styrk ejerskab

Jeres risikobillede ændrer sig hele tiden, og derfor skal jeres risikovurderinger løbende gennemgås og justeres. Med Wired Relations kan du uddelegere den opgave til systemejerne. Det giver mere præcise vurderinger og sparer dig tid.

Knyt risici til systemer, aktiviteter og aktiver

Risikovurderinger kan kobles direkte til dine informationsaktiver - systemer, behandlingsaktiviteter eller fysiske aktiver. Det skaber overblik og gør din dokumentation mere sammenhængende.

Overblik over dit risikobillede

Når du har et klart risikobillede, kan du bedre prioritere dine foranstaltninger. Wired Relations har en interaktiv Risikomatrix, der giver dig mulighed for at forstå dine vigtigste risikoområder og en oversigt over alle dine risikovurderinger med tilpassede kolonner. Det giver dig et godt overblik til ledelsesrapportering og en masse detaljer i risikoarbejdet.

Få hjælp og vejledning under risikovurderinger

Under arbejdet med risikovurderinger, giver Wired Relations dig tips og eksempler som hjælp. Du kan også få support og hjælp af vores eksperter, som sidder klar til at hjælpe dig med de spørgsmål, der kan opstå i arbejdet.

Fleksibel risikomatrix og -skalaer

Wired Relations’ risikostyringsmodul giver dig mulighed for at foretage forskellige tilpasninger, så det passer til netop din organisations behov. Du kan:

- Justere skalaer for konsekvens og sandsynlighed, for eksempel til en 4x4- eller 5x5-skala.

- Definere jeres egne risikoniveauer, fx med tre (grøn, gul, rød) eller fire niveauer (grøn, gul, orange, rød), afhængigt af hvordan I ønsker at adressere og prioritere risici.

- Tilføje hjælpetekster, som guider brugerne i at foretage ensartede og kvalificerede risikovurderinger.

Denne fleksibilitet gør det nemt at arbejde med risikostyring på jeres egne præmisser, samtidig med at det styrker kvaliteten og sammenhængen i jeres vurderinger på tværs af organisationen.

Centralisering og systematisering af risikobillede

Mange organisationer oplever udfordringer med at skabe overblik over det aktuelle risikobillede, fordi data er spredt på tværs af teams og værktøjer. En centraliseret tilgang til risikostyring gør det lettere at sikre kvalitet, sammenhæng og rettidige opdateringer.

Best practices for centralisering af risikostyring:

- Bryde organisatoriske siloer: Ved at samle data ét sted bliver det muligt at analysere risici på tværs af afdelinger og funktioner.

- Forbedre datakvalitet og mindske fejl: Én central platform minimerer dobbeltregistreringer og skaber ensartethed i risikostyring.

- Understøtte organisatorisk læring: Central adgang til tidligere hændelser og vurderinger gør det lettere at lære af erfaringer og forbedre fremtidige vurderinger.

Mitigering og aktiv håndtering af risici

Identificering af risici er kun første skridt – det er mindst lige så vigtigt at have en systematisk tilgang til mitigerende tiltag. Best practice handler her om prioritering, opfølgning og strategisk forankring.

Gode råd til effektiv risikohåndtering:

- Strategisk sammenhæng: Kobl risikohåndtering til virksomhedens overordnede mål og KPI’er for at sikre, at tiltag understøtter forretningsstrategien.

- Systematisk prioritering: Fastlæg risikostyringsmetode og brug det aktivt til løbende at evaluere, hvilke risici der kræver handling først – og om eksisterende tiltag er tilstrækkelige.

- Involvering af interessenter: Effektiv risikohåndtering kræver input og ejerskab fra dem, der kender forretningen bedst. Brug godkendelsesflows og feedbackprocesser.

- Visualisering af effekten: Visuelle før/efter-billeder af risikobilledet styrker både rapportering og beslutningsgrundlag.

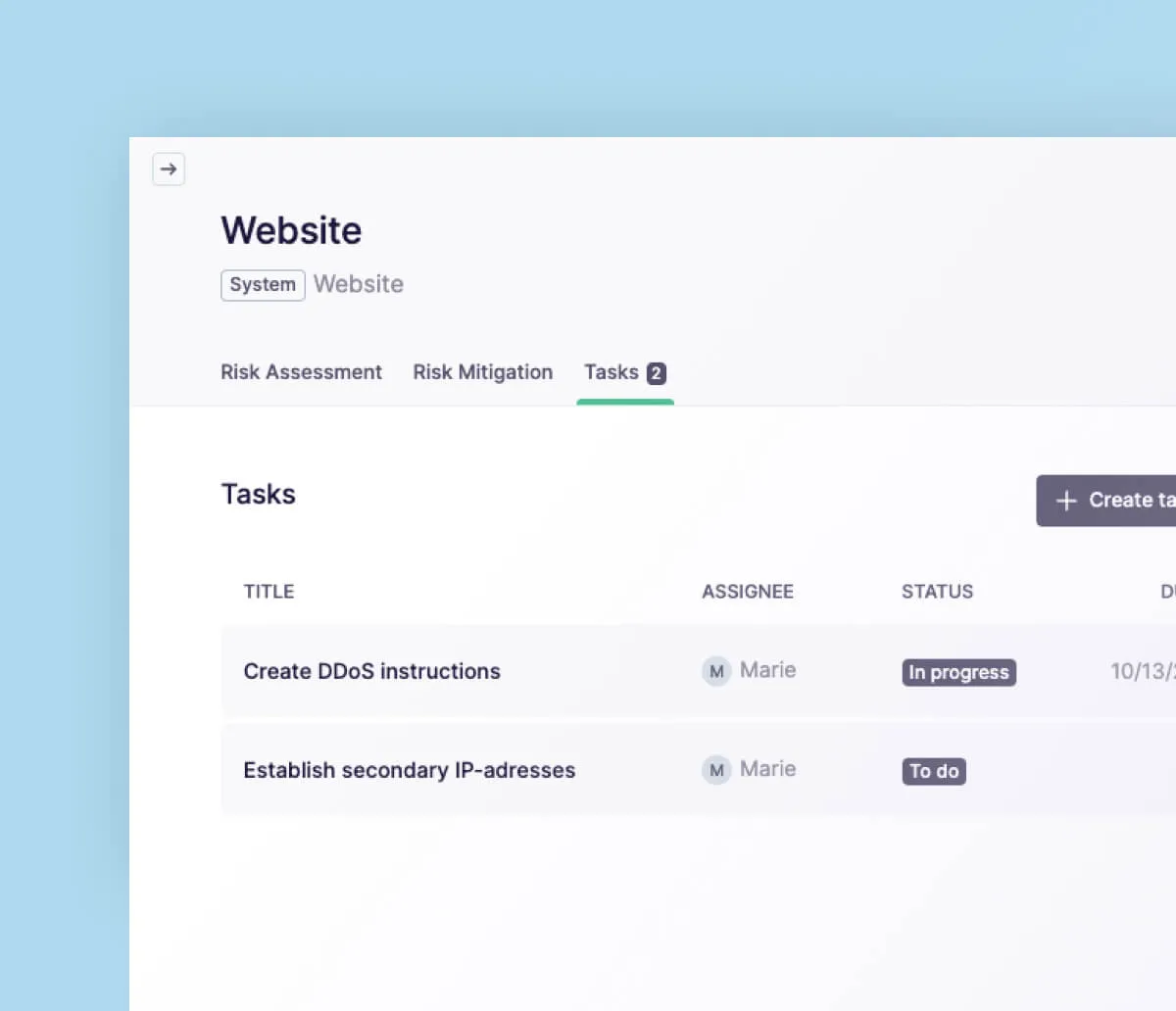

- Opret konkrete handleplaner: Risikohåndteringen styres effektivt ved brug af konkrete handleplaner, som kan følges til dørs.

Ofte stillede spørgsmål om risikostyring

En risikovurdering går ud på at vurdere om virksomhedens informationsaktiver er tilstrækkelig beskyttet. Til den vurdering skal skal man identificere potentielle trusler vurdere sandsynlighed og konsekvens, og prioritere mitigerende tiltag. Det kræver input fra både tekniske og forretningsmæssige interessenter, og bør gennemføres systematisk og dokumenteret, gerne med støtte fra et centralt værktøj.

En risikomatrix visualiserer risikobilledet i et gitter med akser for sandsynlighed og konsekvens. Risici placeres i farvekodede felter (typisk grøn, gul, rød), så du hurtigt kan identificere de mest kritiske trusler. Det bruges både til prioritering og kommunikation med ledelsen.

Automatisering sikrer, at risikostyringen ikke bliver glemt eller nedprioriteret. Med automatiserede workflows, notifikationer og opfølgningspunkter, sikrer man, at risikovurderingernerne regelmæssigt gennemgås. Det reducerer risikoen for fejl og forbedrer dokumentation og compliance.

Risikomitigering er de handlinger, du iværksætter for at mindske sandsynligheden for, at en risiko indtræffer. Det kan være tekniske kontroller, procedurer eller ændringer i processer. Det er vigtigt løbende at evaluere, om disse tiltag har den ønskede effekt.

.jpg)